車載網絡入侵檢測方法、裝置、電子設備及存儲介質與流程

2024-04-14 13:05:05 4

1.本公開涉及汽車信息安全領域,尤其涉及一種車載網絡入侵檢測方法、裝置、電子設備及存儲介質。

背景技術:

2.智能化、網聯化是汽車未來的發展趨勢,網絡安全防護對於車輛安全起著至關重要的作用。autosar(automotive open system architecture,即汽車開放系統架構)組織提出ap(adaptive platform,自適應平臺),ap系統主要提供高性能的計算和通信機制,並提供靈活的軟體配置,例如支持ota(over the air,空中下載技術),其搭載在車載中央網關或者域控制器上。為保證autosar ap系統不受外部侵犯,各大主機廠在autosar ap系統上部署網絡入侵檢測系統。

3.現有技術中,在autosar ap系統以容器方式部署和集成一個網絡入侵檢測系統,通過配置容器資源佔用參數來限制對系統資源的過載使用。然而,現有技術雖然可以解決入侵檢測系統資源佔用過載的問題,但是當網絡流量突增或者系統資源不足時,網絡入侵檢測引擎可能會因頻繁觸發到容器設置的資源上限值,導致容器反覆重啟的問題。

4.因此,如何減輕網絡入侵檢測系統的負擔,減少觸發容器資源上限的頻率是當前亟需解決的問題。

技術實現要素:

5.為了解決上述技術問題或者至少部分地解決上述技術問題,本公開提供了一種車載網絡入侵檢測方法、裝置、電子設備及存儲介質,解決了現有技術網絡入侵檢測引擎因頻繁觸發到容器設置的資源上限值,導致容器反覆重啟的問題。

6.為了提高網絡入侵檢測效率和系統資源消耗,可以在入侵檢測前對待檢測流量進行數據過濾,過濾掉一些無需檢測的數據。

7.為了實現上述目的,本公開實施例提供技術方案如下:

8.第一方面,本公開的實施例提供一種車載網絡入侵檢測方法,所述方法包括:

9.獲取可信流量規則表;所述可信流量規則表包括:連接五元組、連接方向、流量觸發時間段、連接發生頻率、流量關聯應用信譽度、以及流量可信度;

10.根據所述可信流量規則表,獲取待檢測流量的流量可信度;

11.確定網絡入侵檢測引擎的負載狀態;所述網絡入侵檢測引擎的負載狀態包括:低負載狀態、中負載狀態、高負載狀態、以及異常狀態;

12.將所述流量可信度、所述網絡入侵檢測引擎的負載狀態與預設流量過濾規則進行比較,確定所述待檢測流量是否需要過濾;

13.若所述待檢測流量不需要過濾,則將所述待檢測流量輸入所述網絡入侵檢測引擎進行入侵檢測。

14.作為本公開實施例一種可選的實施方式,所述獲取可信流量規則表,包括:

15.獲取待檢測流量的報文信息、流量觸發時間段、連接發生頻率、以及流量關聯應用信譽度;所述待檢測流量的報文信息包括連接五元組和連接方向;

16.根據所述流量觸發時間段、所述連接發生頻率、以及所述流量關聯應用信譽度,確定所述待檢測流量的流量可信度;

17.根據所述待檢測流量的報文信息、所述流量觸發時間段、所述連接發生頻率、所述流量關聯應用信譽度、以及所述待檢測流量的流量可信度,獲取可信流量規則表。

18.作為本公開實施例一種可選的實施方式,所述根據所述流量觸發時間段、所述連接發生頻率、以及所述流量關聯應用信譽度,確定所述待檢測流量的流量可信度,包括:

19.根據所述流量觸發時間段、所述連接發生頻率、以及所述流量關聯應用信譽度的乘積,獲取所述待檢測流量的流量可信度。

20.作為本公開實施例一種可選的實施方式,所述確定網絡入侵檢測引擎的負載狀態,包括:

21.根據所述網絡入侵檢測引擎的佔用資源與網絡入侵檢測系統的系統資源的比值,確定所述網絡入侵檢測引擎的負載狀態。

22.作為本公開實施例一種可選的實施方式,所述根據所述網絡入侵檢測引擎的佔用資源與網絡入侵檢測系統的系統資源的比值,確定所述網絡入侵檢測引擎的負載狀態,包括:

23.當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值小於等於第一預設值時,確定所述網絡入侵檢測引擎的負載狀態為低負載狀態;

24.當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第一預設值,且小於等於第二預設值時,確定所述網絡入侵檢測引擎的負載狀態為中負載狀態;

25.當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第二預設值,且小於等於第三預設值時,確定所述網絡入侵檢測引擎的負載狀態為高負載狀態;

26.當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第三預設值,且小於等於第四預設值時,確定所述網絡入侵檢測引擎的負載狀態為異常狀態。

27.作為本公開實施例一種可選的實施方式,在將所述流量可信度、所述網絡入侵檢測引擎的負載狀態與預設流量過濾規則進行比較,確定所述待檢測流量是否需要過濾之前,所述方法還包括:

28.根據所述流量可信度和所述網絡入侵檢測引擎的負載狀態,設置流量過濾規則。

29.作為本公開實施例一種可選的實施方式,根據所述流量可信度和所述網絡入侵檢測引擎的負載狀態,設置流量過濾規則,包括:

30.根據所述流量可信度將所述待檢測流量劃分為高可信度流量、中可信度流量、以及低可信度流量中的任意一個;

31.當所述網絡入侵檢測引擎的負載狀態為低負載狀態時,則無需過濾流量;

32.當所述網絡入侵檢測引擎的負載狀態為中負載狀態時,則過濾掉所述高可信度流量;

33.當所述網絡入侵檢測引擎的負載狀態為高負載狀態時,則過濾掉所述高可信度流量和所述中可信度流量;

34.當所述網絡入侵檢測引擎的負載狀態為異常狀態時,則過濾掉所述高可信度流量、所述中可信度流量、以及所述低可信度流量。

35.第二方面,本公開實施例提供一種車載網絡入侵檢測裝置,包括:

36.規則表獲取模塊,用於獲取可信流量規則表;所述可信流量規則表包括:連接五元組、連接方向、流量觸發時間段、連接發生頻率、流量關聯應用信譽度、以及流量可信度;

37.可信度獲取模塊,用於根據所述可信流量規則表,獲取待檢測流量的流量可信度;

38.狀態確定模塊,用於確定網絡入侵檢測引擎的負載狀態;所述網絡入侵檢測引擎的負載狀態包括:低負載狀態、中負載狀態、高負載狀態、以及異常狀態;

39.流量過濾模塊,用於將所述流量可信度、所述網絡入侵檢測引擎的負載狀態與預設流量過濾規則進行比較,確定所述待檢測流量是否需要過濾;

40.入侵檢測模塊,用於若所述待檢測流量不需要過濾,則將所述待檢測流量輸入所述網絡入侵檢測引擎進行入侵檢測。

41.作為本公開實施例一種可選的實施方式,所述規則表獲取模塊包括:

42.獲取單元,用於獲取待檢測流量的報文信息、流量觸發時間段、連接發生頻率、以及流量關聯應用信譽度;所述待檢測流量的報文信息包括連接五元組和連接方向;

43.確定單元,用於根據所述流量觸發時間段、所述連接發生頻率、以及所述流量關聯應用信譽度,確定所述待檢測流量的流量可信度;

44.生成單元,用於根據所述待檢測流量的報文信息、所述流量觸發時間段、所述連接發生頻率、所述流量關聯應用信譽度、以及所述待檢測流量的流量可信度,獲取可信流量規則表。

45.作為本公開實施例一種可選的實施方式,所述確定單元具體用於:

46.根據所述流量觸發時間段、所述連接發生頻率、以及所述流量關聯應用信譽度的乘積,獲取所述待檢測流量的流量可信度。

47.作為本公開實施例一種可選的實施方式,所述狀態確定模塊具體用於:

48.根據所述網絡入侵檢測引擎的佔用資源與網絡入侵檢測系統的系統資源的比值,確定所述網絡入侵檢測引擎的負載狀態。

49.作為本公開實施例一種可選的實施方式,所述狀態確定模塊具體用於:

50.當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值小於等於第一預設值時,確定所述網絡入侵檢測引擎的負載狀態為低負載狀態;

51.當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第一預設值,且小於等於第二預設值時,確定所述網絡入侵檢測引擎的負載狀態為中負載狀態;

52.當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第二預設值,且小於等於第三預設值時,確定所述網絡入侵檢測引擎的負載狀態為高負載狀態;

53.當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第三預設值,且小於等於第四預設值時,確定所述網絡入侵檢測引擎的負載狀

態為異常狀態。

54.作為本公開實施例一種可選的實施方式,所述裝置還包括:

55.過濾規則設置模塊,用於根據所述流量可信度和所述網絡入侵檢測引擎的負載狀態,設置流量過濾規則。

56.作為本公開實施例一種可選的實施方式,所述過濾規則設置模塊具體用於:

57.根據所述流量可信度將所述待檢測流量劃分為高可信度流量、中可信度流量、以及低可信度流量中的任意一個;

58.當所述網絡入侵檢測引擎的負載狀態為低負載狀態時,則無需過濾流量;

59.當所述網絡入侵檢測引擎的負載狀態為中負載狀態時,則過濾掉所述高可信度流量;

60.當所述網絡入侵檢測引擎的負載狀態為高負載狀態時,則過濾掉所述高可信度流量和所述中可信度流量;

61.當所述網絡入侵檢測引擎的負載狀態為異常狀態時,則過濾掉所述高可信度流量、所述中可信度流量、以及所述低可信度流量。

62.第三方面,本公開實施例提供一種電子設備,包括存儲器和處理器,所述存儲器存儲有電腦程式,所述處理器執行所述電腦程式時實現上述第一方面或第一方面的任一實施方式所述的車載網絡入侵檢測方法。

63.第四方面,本公開實施例提供一種計算機可讀存儲介質,其上存儲有電腦程式,所述電腦程式被處理器執行時實現上述第一方面或第一方面的任一實施方式所述的車載網絡入侵檢測方法。

64.本公開提供的車載網絡入侵檢測方法,獲取可信流量規則表,根據可信流量規則表,獲取待檢測流量的流量可信度,確定網絡入侵檢測引擎的負載狀態,將流量可信度、網絡入侵檢測引擎的負載狀態與預設流量過濾規則進行比較,確定待檢測流量是否需要過濾,若待檢測流量不需要過濾,則將待檢測流量輸入網絡入侵檢測引擎進行入侵檢測。由於網絡入侵檢測引擎根據可信流量規則表中的流量可信度的匹配結果來確定放行哪些流量,對過濾掉的部分流量不進行深度檢測,從而有效減輕網絡入侵檢測系統的負擔,同時也能夠減少因資源過載導致的容器頻繁重啟的問題。

附圖說明

65.此處的附圖被併入說明書中並構成本說明書的一部分,示出了符合本公開的實施例,並與說明書一起用於解釋本公開的原理。

66.為了更清楚地說明本公開實施例或現有技術中的技術方案,下面將對實施例或現有技術描述中所需要使用的附圖作簡單地介紹,顯而易見地,對於本領域普通技術人員而言,在不付出創造性勞動性的前提下,還可以根據這些附圖獲得其他的附圖。

67.圖1為現有技術中車載網絡安全防護系統的架構示意圖;

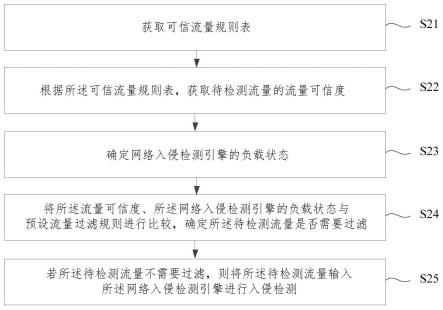

68.圖2為一個實施例中車載網絡入侵檢測方法的流程示意圖之一;

69.圖3為一個實施例中車載網絡入侵檢測方法的流程示意圖之二;

70.圖4為一個實施例中車載網絡入侵檢測裝置的結構示意圖;

71.圖5為本公開實施例所述的電子設備的結構示意圖。

具體實施方式

72.為了能夠更清楚地理解本公開的上述目的、特徵和優點,下面將對本公開的方案進行進一步描述。需要說明的是,在不衝突的情況下,本公開的實施例及實施例中的特徵可以相互組合。

73.在下面的描述中闡述了很多具體細節以便於充分理解本公開,但本公開還可以採用其他不同於在此描述的方式來實施;顯然,說明書中的實施例只是本公開的一部分實施例,而不是全部的實施例。

74.本公開的說明書和權利要求書中的術語「第一」和「第二」等之類的關係術語僅僅用來將一個實體或者操作與另一個實體或操作區分開來,而不一定要求或者暗示這些實體或操作之間存在任何這種實際的關係或者順序。

75.在本公開實施例中,「示例性的」或者「例如」等詞是用於表示作例子、例證或說明。本公開實施例中被描述為「示例性的」或者「例如」的任何實施例或設計方案不應被解釋為比其它實施例或設計方案更優選或更具優勢。確切而言,使用「示例性的」或者「例如」等詞旨在以具體方式呈現相關概念。此外,在本公開實施例的描述中,除非另有說明,「多個」的含義是指兩個或兩個以上。

76.現有技術中,在autosar ap系統以容器方式部署和集成一個網絡入侵檢測系統,通過配置容器資源佔用參數來限制對系統資源的過載使用。圖1是現有技術中車載網絡安全防護系統的架構示意圖。如圖1所示,在容器1中部署網絡入侵檢測系統,容器2中部署其他swc(software component,軟體組件),swc是封裝了部分或者全部汽車電子功能的模塊,其包括了具體的功能實現以及對應的描述。然而,現有技術雖然可以解決入侵檢測系統資源佔用過載的問題,但是當網絡流量突增或者系統資源不足時,網絡入侵檢測引擎可能會因頻繁觸發到容器設置的資源上限值,導致容器反覆重啟的問題。

77.為了克服現有技術的不足,本公開提供一種車載網絡入侵檢測方法,該方法預先採集駕乘人員信息娛樂行為或日常操作行為所產生的流量,根據抓取到的流量進行分析,提取特定元素,生成可信流量規則表,當觸發的流量突增或者容器1中的資源不足的情況下,網絡入侵檢測引擎根據可信流量規則表中的流量可信度的匹配結果來確定放行哪些流量,對過濾掉的部分流量不進行深度檢測,從而有效減輕網絡入侵檢測系統的負擔,同時也能夠減少因資源過載導致的容器頻繁重啟的問題。

78.在一個實施例中,如圖2所示,提供一種車載網絡入侵檢測方法,包括如下步驟:

79.s21、獲取可信流量規則表。

80.其中,可信流量規則表包括:連接五元組、連接方向、流量觸發時間段、連接發生頻率、流量關聯應用信譽度、以及流量可信度。

81.具體的,可信流量規則表的表項內容的說明如下:

82.連接五元組:源ip地址、源埠號、目的ip地址、目的埠號、傳輸層協議。例如,192.168.1.1、10000、tcp、121.14.82.77、80組成一個五元組,其代表的含義是:一個ip地址為「192.168.1.1」的終端通過埠10000、利用tcp協議、與ip地址為「121.14.82.77」、埠為80的終端進行連接。

83.連接方向:客戶端到服務端、服務端到客戶端。例如,以車輛為執行主體,一種場景下,駕駛員或乘客想要聽歌,在車載中控屏上打開一個音樂應用程式播放音樂,此時該音樂

應用程式向其對應的音樂服務平臺發送請求,可以理解為車載中控屏是客戶端,音樂服務平臺是服務端,也就是,連接方向為:客戶端到服務端。另一種場景下,車輛發生故障時,外部的檢測儀器連接車輛對車輛故障進行檢測,此時車輛接收該檢測儀器發送的請求,並向該檢測儀器發送響應信息,可以理解為該檢測儀器是客戶端,車輛中控系統是服務端,也就是,連接方向為:服務端到客戶端。

84.流量觸發時間段,即,連接持續的時間處於哪個時間段。例如,時間段可以分為:早高峰(7:00-10:00)、晚高峰(18:00-22:00)、工作時段(10:00-18:00)和休息時段(22:00-07:00)。

85.連接發生頻率:表示一段時間內建立連接的數量。

86.根據流量觸發時間段和連接發生頻率,可以在一定程度上表明是駕乘人員操作車機所觸發流量的可能性。例如,流量觸發時間段符合駕乘人員的駕駛時間,連接發生的頻率越大,說明此流量是可信流量的概率越大。

87.流量關聯應用信譽度,通過伺服器監聽埠,查找到該條流量關聯的應用或服務,從而判斷是哪些功能發出的流量。例如,可以根據應用程式的安裝來源設定應用信譽度,如果應用安裝來源是系統應用,其對應的信譽度可以設為3;如果應用安裝來源是第三方應用,其對應的信譽度可以設為2;如果應用安裝來源是未知來源,其對應的信譽度可以設為1。應用信譽度越高,說明其收發的流量的可信度越高。

88.流量可信度,表示該條流量的可信程度。例如,可以將流量的可信程度劃分為:高可信度、中可信度、低可信度。需要說明的是,流量的可信程度的劃分等級可以根據實際情況進行更細化的劃分,此處不做具體限制。

89.在一些實施例中,參照圖3所示,步驟s21(獲取可信流量規則表)的實現方式可以包括s211-s213:

90.s211、獲取待檢測流量的報文信息、流量觸發時間段、連接發生頻率、以及流量關聯應用信譽度。

91.其中,待檢測流量的報文信息包括連接五元組和連接方向。

92.具體的,打開網絡入侵檢測流量收集開關,網絡入侵檢測流量收集開關可以理解為一個配置項,將該配置項置「1」之後,開始採集流量,實際上是抓取網絡報文,通過解析網絡報文獲取五元組信息和連接方向。通過調用時間獲取函數的方式得到流量觸發時間段。連接發生頻率,統計一個時間段內發生連接的次數。流量關聯應用可以通過伺服器監聽埠,查找到該條流量關聯的應用或服務,例如,流量關聯應用可以是xx瀏覽器、xx導航。

93.s212、根據所述流量觸發時間段、所述連接發生頻率、以及所述流量關聯應用信譽度,確定所述待檢測流量的流量可信度。

94.可選的,根據所述流量觸發時間段、所述連接發生頻率、以及所述流量關聯應用信譽度的乘積,獲取所述待檢測流量的流量可信度。

95.具體的,待檢測流量的流量可信度可以通過如下計算公式表示:

96.待檢測流量的流量可信度=流量觸發時間段

×

連接發生頻率

×

流量關聯應用信譽度。

97.其中,設定流量觸發時間段對應的權重值為value,例如,早高峰、晚高峰的時間段對應的value=10,工作時間段對應的value=5,休息時間段對應的value=3。

98.連接發生頻率可以表示一小時內發生的連接數量。例如,早高峰、晚高峰的時間段每小時的連接發生頻率可以取100,其餘時間的時間段每小時的連接發生頻率可以取10。需要說明的是,連接發生頻率的取值可以根據實際情況選取合理的數值,此處不做具體限制。

99.示例性的,可以根據應用程式的安裝來源設定應用信譽度,也可以通過其他合理的方式設定應用信譽度,此處不做具體限制。例如,如果應用安裝來源是系統應用,其對應的信譽度可以設為3;如果應用安裝來源是第三方應用,其對應的信譽度可以設為2;如果應用安裝來源是未知來源,其對應的信譽度可以設為1。

100.s213、根據所述待檢測流量的報文信息、所述流量觸發時間段、所述連接發生頻率、所述流量關聯應用信譽度、以及所述待檢測流量的流量可信度,獲取可信流量規則表。

101.具體的,選擇儘可能多的覆蓋場景下駕駛車輛,並將流量關聯的以上元素記錄到可信流量規則表中。表1為可信流量規則表的表項內容。

102.表1

[0103][0104]

本公開實施例中的可信流量規則表,在一定程度上能夠反映是駕駛人的正常操作行為還是入侵或攻擊者發出的攻擊行為,也就是,此可信流量規則表可以作為判定可以流量的一種手段。

[0105]

s22、根據所述可信流量規則表,獲取待檢測流量的流量可信度。

[0106]

具體的,在獲取上述可信流量規則表之後,可以從表中獲取流量可信度。

[0107]

s23、確定網絡入侵檢測引擎的負載狀態。

[0108]

其中,網絡入侵檢測引擎的負載狀態包括:低負載狀態、中負載狀態、高負載狀態、以及異常狀態。

[0109]

可選的,根據所述網絡入侵檢測引擎的佔用資源與網絡入侵檢測系統的系統資源的比值,確定所述網絡入侵檢測引擎的負載狀態。

[0110]

可選的,當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值小於等於第一預設值時,確定所述網絡入侵檢測引擎的負載狀態為低負載狀態;

[0111]

當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第一預設值,且小於等於第二預設值時,確定所述網絡入侵檢測引擎的負載狀態為中負載狀態;

[0112]

當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第二預設值,且小於等於第三預設值時,確定所述網絡入侵檢測引擎的負載狀態為高負載狀態;

[0113]

當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第三預設值,且小於等於第四預設值時,確定所述網絡入侵檢測引擎的負載狀態為異常狀態。

[0114]

其中,第一預設值可以取1/3,第二預設值可以取2/3,第三預設值可以取90%,第四預設值可以取100%。需要說明的是,第一預設值、第二預設值、第三預設值、以及第四預設值可以根據具體的應用場景進行選取,其他合理的數值均可,此處不做具體的限制。

[0115]

示例性的,當網絡入侵檢測引擎的佔用資源與網絡入侵檢測系統的系統資源的比值小於等於1/3時,表明系統資源充足、系統處理能力較高,確定網絡入侵檢測引擎的負載狀態為低負載狀態;當網絡入侵檢測引擎的佔用資源與網絡入侵檢測系統的系統資源的比值大於1/3,且小於等於2/3時,表明系統資源尚能滿足需求、系統處理能力尚可,確定網絡入侵檢測引擎的負載狀態為中負載狀態;當網絡入侵檢測引擎的佔用資源與網絡入侵檢測系統的系統資源的比值大於2/3,且小於等於90%時,表明系統已處於過載狀態,確定網絡入侵檢測引擎的負載狀態為高負載狀態;當網絡入侵檢測引擎的佔用資源與網絡入侵檢測系統的系統資源的比值大於90%,且小於等於100%時,表明系統已處於無響應狀態或卡頓狀態,確定網絡入侵檢測引擎的負載狀態為異常狀態。

[0116]

在一些實施例中,在將所述流量可信度、所述網絡入侵檢測引擎的負載狀態與預設流量過濾規則進行比較,確定所述待檢測流量是否需要過濾之前,可以執行如下步驟:

[0117]

根據所述流量可信度和所述網絡入侵檢測引擎的負載狀態,設置流量過濾規則。

[0118]

可選的,根據所述流量可信度將所述待檢測流量劃分為高可信度流量、中可信度流量、以及低可信度流量中的任意一個;

[0119]

當所述網絡入侵檢測引擎的負載狀態為低負載狀態時,則無需過濾流量;

[0120]

當所述網絡入侵檢測引擎的負載狀態為中負載狀態時,則過濾掉所述高可信度流量;

[0121]

當所述網絡入侵檢測引擎的負載狀態為高負載狀態時,則過濾掉所述高可信度流量和所述中可信度流量;

[0122]

當所述網絡入侵檢測引擎的負載狀態為異常狀態時,則過濾掉所述高可信度流量、所述中可信度流量、以及所述低可信度流量。

[0123]

具體的,當網絡入侵檢測引擎的負載狀態為低負載狀態時,說明系統資源充足、系統處理能較高,則不需要過濾流量,車載中控系統收發的所有流量均可進入下一步,進行網絡入侵檢測。當網絡入侵檢測引擎的負載狀態為中負載狀態時,表明系統資源尚能滿足需求、系統處理能力尚可,則過濾掉高可信度的網絡流量,中可信度和低可信度的網絡流量進入下一步,進行網絡入侵檢測。當網絡入侵檢測引擎的負載狀態為高負載狀態時,表明系統已處於過載狀態,系統資源不足、系統處理能力較低,則過濾掉高可信度和中可信度的網絡流量,低可信度的網絡流量進入下一步,進行網絡入侵檢測。當網絡入侵檢測引擎的負載狀態為異常狀態時,系統已處於無響應狀態或卡頓狀態,表明系統已無能力做深度檢測,則過濾掉高可信度、中可信度、低可信度的網絡流量,暫不對流量進行網絡入侵檢測。

[0124]

s24、將所述流量可信度、所述網絡入侵檢測引擎的負載狀態與預設流量過濾規則進行比較,確定所述待檢測流量是否需要過濾。

[0125]

具體的,根據預設流量過濾規則,確定待檢測流量是否需要過濾。若待檢測流量需要過濾,則將待檢測流量過濾掉,即,對待檢測流量不進行網絡入侵檢測。若待檢測流量不需要過濾,則執行s25。

[0126]

s25、若所述待檢測流量不需要過濾,則將所述待檢測流量輸入所述網絡入侵檢測引擎進行入侵檢測。

[0127]

通過本方法,結合車內駕駛員或乘客使用信息娛樂、通訊訪問等行為,在容器資源不足的情況下,有條件的過濾掉部分流量,對其不進行深度檢測,減輕網絡入侵檢測系統的

負擔,減少觸發容器資源上限的頻率,防止容器頻繁重啟。

[0128]

示例性的,以某地一個技術從業人員駕駛車輛為例對本公開的方法進行說明。其中,流量收集和檢測涉及到的車內組件選擇t-box(telematics box,車載遠程信息處理器)。首先,開啟入侵檢測引擎的流量收集開關,採集駕駛員日常行為觸發的網絡流量;然後,結合某地早高峰、晚高峰的時間段、駕駛路段的擁塞程度、以及流量的觸發頻率,判斷此流量是否為駕駛員日常操作所產生的流量;例如,設定觸發時段對應的權重值為value,早高峰、晚高峰的時間段對應的value=10,工作時間段對應的value=5,休息時間段對應的value=3;連接發生頻率為frequency。分析連接所屬的應用安裝來源,如果應用安裝來源是系統應用,其對應的信譽度可以設為3;如果應用安裝來源是第三方應用,其對應的信譽度可以設為2;如果應用安裝來源是未知來源,其對應的信譽度可以設為1。通過流量可信度計算公式計算此連結相關流量的可信度,並將可信度劃分為低、中、高三個等級。可信度越高,說明流量越可信,放行的可能性越大。最後,根據預設流量過濾規則對流量進行過濾:當引擎佔用資源達到1/3時,說明系統資源和處理能力充足,過濾掉高可信度的流量,對其不做檢測;當引擎佔用資源達到2/3時,過濾到中可信度和高可信度的流量;當引擎佔用資源達到90%時,說明引擎佔用資源達已超負載,過濾掉低可信度、中可信度和高可信度的流量,即,全部不做深度檢測,同時開啟泛洪攻擊防禦能力,保護系統免受dos(denial of service,拒絕服務)攻擊;當引擎佔用資源持續超過90%,甚至達到99%的情況下,關閉引擎與系統的健康心跳報文,等待系統重啟容器。

[0129]

通過採集到的流量對駕駛人行為進行分析,得到可信流量規則表,依照可信流量規則表內的流量可信度放行部分或全部流量,可有效緩解系統資源佔用,避免容器反覆重啟。

[0130]

本公開提供的車載網絡入侵檢測方法,獲取可信流量規則表,根據可信流量規則表,獲取待檢測流量的流量可信度,確定網絡入侵檢測引擎的負載狀態,將流量可信度、網絡入侵檢測引擎的負載狀態與預設流量過濾規則進行比較,確定待檢測流量是否需要過濾,若待檢測流量不需要過濾,則將待檢測流量輸入網絡入侵檢測引擎進行入侵檢測。由於網絡入侵檢測引擎根據可信流量規則表中的流量可信度的匹配結果來確定放行哪些流量,對過濾掉的部分流量不進行深度檢測,從而有效減輕網絡入侵檢測系統的負擔,同時也能夠減少因資源過載導致的容器頻繁重啟的問題。

[0131]

在一個實施例中,如圖4所示,提供了一種車載網絡入侵檢測裝置400,包括:

[0132]

規則表獲取模塊410,用於獲取可信流量規則表;所述可信流量規則表包括:連接五元組、連接方向、流量觸發時間段、連接發生頻率、流量關聯應用信譽度、以及流量可信度;

[0133]

可信度獲取模塊420,用於根據所述可信流量規則表,獲取待檢測流量的流量可信度;

[0134]

狀態確定模塊430,用於確定網絡入侵檢測引擎的負載狀態;所述網絡入侵檢測引擎的負載狀態包括:低負載狀態、中負載狀態、高負載狀態、以及異常狀態;

[0135]

流量過濾模塊440,用於將所述流量可信度、所述網絡入侵檢測引擎的負載狀態與預設流量過濾規則進行比較,確定所述待檢測流量是否需要過濾;

[0136]

入侵檢測模塊450,用於若所述待檢測流量不需要過濾,則將所述待檢測流量輸入

所述網絡入侵檢測引擎進行入侵檢測。

[0137]

作為本公開實施例一種可選的實施方式,所述規則表獲取模塊410包括:

[0138]

獲取單元,用於獲取待檢測流量的報文信息、流量觸發時間段、連接發生頻率、以及流量關聯應用信譽度;所述待檢測流量的報文信息包括連接五元組和連接方向;

[0139]

確定單元,用於根據所述流量觸發時間段、所述連接發生頻率、以及所述流量關聯應用信譽度,確定所述待檢測流量的流量可信度;

[0140]

生成單元,用於根據所述待檢測流量的報文信息、所述流量觸發時間段、所述連接發生頻率、所述流量關聯應用信譽度、以及所述待檢測流量的流量可信度,獲取可信流量規則表。

[0141]

作為本公開實施例一種可選的實施方式,所述確定單元具體用於:

[0142]

根據所述流量觸發時間段、所述連接發生頻率、以及所述流量關聯應用信譽度的乘積,獲取所述待檢測流量的流量可信度。

[0143]

作為本公開實施例一種可選的實施方式,所述狀態確定模塊430具體用於:

[0144]

根據所述網絡入侵檢測引擎的佔用資源與網絡入侵檢測系統的系統資源的比值,確定所述網絡入侵檢測引擎的負載狀態。

[0145]

作為本公開實施例一種可選的實施方式,所述狀態確定模塊430具體用於:

[0146]

當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值小於等於第一預設值時,確定所述網絡入侵檢測引擎的負載狀態為低負載狀態;

[0147]

當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第一預設值,且小於等於第二預設值時,確定所述網絡入侵檢測引擎的負載狀態為中負載狀態;

[0148]

當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第二預設值,且小於等於第三預設值時,確定所述網絡入侵檢測引擎的負載狀態為高負載狀態;

[0149]

當所述網絡入侵檢測引擎的佔用資源與所述網絡入侵檢測系統的系統資源的比值大於所述第三預設值,且小於等於第四預設值時,確定所述網絡入侵檢測引擎的負載狀態為異常狀態。

[0150]

作為本公開實施例一種可選的實施方式,所述裝置還包括:

[0151]

過濾規則設置模塊,用於根據所述流量可信度和所述網絡入侵檢測引擎的負載狀態,設置流量過濾規則。

[0152]

作為本公開實施例一種可選的實施方式,所述過濾規則設置模塊具體用於:

[0153]

根據所述流量可信度將所述待檢測流量劃分為高可信度流量、中可信度流量、以及低可信度流量中的任意一個;

[0154]

當所述網絡入侵檢測引擎的負載狀態為低負載狀態時,則無需過濾流量;

[0155]

當所述網絡入侵檢測引擎的負載狀態為中負載狀態時,則過濾掉所述高可信度流量;

[0156]

當所述網絡入侵檢測引擎的負載狀態為高負載狀態時,則過濾掉所述高可信度流量和所述中可信度流量;

[0157]

當所述網絡入侵檢測引擎的負載狀態為異常狀態時,則過濾掉所述高可信度流

量、所述中可信度流量、以及所述低可信度流量。

[0158]

應用本公開實施例提供的車載網絡入侵檢測裝置,獲取可信流量規則表,根據可信流量規則表,獲取待檢測流量的流量可信度,確定網絡入侵檢測引擎的負載狀態,將流量可信度、網絡入侵檢測引擎的負載狀態與預設流量過濾規則進行比較,確定待檢測流量是否需要過濾,若待檢測流量不需要過濾,則將待檢測流量輸入網絡入侵檢測引擎進行入侵檢測。由於網絡入侵檢測引擎根據可信流量規則表中的流量可信度的匹配結果來確定放行哪些流量,對過濾掉的部分流量不進行深度檢測,從而有效減輕網絡入侵檢測系統的負擔,同時也能夠減少因資源過載導致的容器頻繁重啟的問題。

[0159]

關於車載網絡入侵檢測裝置的具體限定可以參見上文中對於車載網絡入侵檢測方法的限定,在此不再贅述。上述車載網絡入侵檢測裝置中的各個模塊可全部或部分通過軟體、硬體及其組合來實現。上述各模塊可以硬體形式內嵌於或獨立於電子設備的處理器中,也可以軟體形式存儲於電子設備的處理器中,以便於處理器調用執行以上各個模塊對應的操作。

[0160]

本公開實施例還提供了一種電子設備,圖5為本公開實施例提供的電子設備的結構示意圖。如圖5所示,本實施例提供的電子設備包括:存儲器51和處理器52,存儲器51用於存儲電腦程式;處理器52用於調用電腦程式時執行上述方法實施例提供的車載網絡入侵檢測方法中任一實施例所執行的步驟。所述電子設備包括通過系統總線連接的處理器、存儲器、通信接口、顯示屏和輸入裝置。其中,所述電子設備的處理器用於提供計算和控制能力。所述電子設備的存儲器包括非易失性存儲介質、內存儲器。所述非易失性存儲介質存儲有作業系統和電腦程式。所述內存儲器為非易失性存儲介質中的作業系統和電腦程式的運行提供環境。所述電腦程式被處理器執行時以實現一種車載網絡入侵檢測方法。所述電子設備的顯示屏可以是液晶顯示屏或者電子墨水顯示屏,所述電子設備的輸入裝置可以是顯示屏上覆蓋的觸摸層,也可以是計算機設備外殼上設置的按鍵、軌跡球或觸控板,還可以是外接的鍵盤、觸控板或滑鼠等。

[0161]

本領域技術人員可以理解,圖5中示出的結構,僅僅是與本公開方案相關的部分結構的框圖,並不構成對本公開方案所應用於其上的計算機設備的限定,具體的電子設備可以包括比圖中所示更多或更少的部件,或者組合某些部件,或者具有不同的部件布置。

[0162]

在一個實施例中,本公開提供的車載網絡入侵檢測裝置可以實現為一種計算機的形式,電腦程式可以在如圖5所示的電子設備上運行。電子設備的存儲器中可存儲組成該電子設備的車載網絡入侵檢測裝置的各個程序模塊,比如,圖4中所示的規則表獲取模塊410、可信度獲取模塊420、狀態確定模塊430、流量過濾模塊440以及入侵檢測模塊450。各個程序模塊構成的電腦程式使得處理器執行本說明書描述的本公開各個實施例的電子設備的車載網絡入侵檢測方法中的步驟。

[0163]

本公開實施例還提供一種計算機可讀存儲介質,該計算機可讀存儲介質上存儲有電腦程式,電腦程式被處理器執行時實現上述方法實施例提供的車載網絡入侵檢測方法。

[0164]

本領域技術人員應明白,本公開的實施例可提供為方法、系統、或電腦程式產品。因此,本公開可採用完全硬體實施例、完全軟體實施例、或結合軟體和硬體方面的實施例的形式。而且,本公開可採用在一個或多個其中包含有計算機可用程序代碼的計算機可

用存儲介質上實施的電腦程式產品的形式。

[0165]

處理器可以是中央判斷單元(centralprocessingunit,cpu),還可以是其他通用處理器、數位訊號處理器(digitalsignalprocessor,dsp)、專用集成電路(application specific integrated circuit,asic)、現成可編程門陣列(field-programmable gate array,fpga)或者其他可編程邏輯器件、分立門或者電晶體邏輯器件、分立硬體組件等。通用處理器可以是微處理器或者該處理器也可以是任何常規的處理器等。

[0166]

存儲器可能包括計算機可讀介質中的非永久性存儲器,隨機存取存儲器(ram)和/或非易失性內存等形式,如只讀存儲器(rom)或快閃記憶體(flashram)。存儲器是計算機可讀介質的示例。

[0167]

計算機可讀介質包括永久性和非永久性、可移動和非可移動存儲介質。存儲介質可以由任何方法或技術來實現信息存儲,信息可以是計算機可讀指令、數據結構、程序的模塊或其他數據。計算機的存儲介質的例子包括,但不限於相變內存(pram)、靜態隨機存取存儲器(sram)、動態隨機存取存儲器(dram)、其他類型的隨機存取存儲器(ram)、只讀存儲器(rom)、電可擦除可編程只讀存儲器(eeprom)、快閃記憶體或其他內存技術、只讀光碟只讀存儲器(cd-rom)、數字多功能光碟(dvd)或其他光學存儲、磁盒式磁帶,磁碟存儲或其他磁性存儲設備或任何其他非傳輸介質,可用於存儲可以被計算設備訪問的信息。根據本文中的界定,計算機可讀介質不包括暫存電腦可讀媒體(transitorymedia),如調製的數據信號和載波。

[0168]

需要說明的是,在本文中,術語「包括」、「包含」或者其任何其他變體意在涵蓋非排他性的包含,從而使得包括一系列要素的過程、方法、物品或者設備不僅包括那些要素,而且還包括沒有明確列出的其他要素,或者是還包括為這種過程、方法、物品或者設備所固有的要素。在沒有更多限制的情況下,由語句「包括一個

……」

限定的要素,並不排除在包括所述要素的過程、方法、物品或者設備中還存在另外的相同要素。

[0169]

以上所述僅是本公開的具體實施方式,使本領域技術人員能夠理解或實現本公開。對這些實施例的多種修改對本領域的技術人員來說將是顯而易見的,本文中所定義的一般原理可以在不脫離本公開的精神或範圍的情況下,在其它實施例中實現。因此,本公開將不會被限制於本文所述的這些實施例,而是要符合與本文所公開的原理和新穎特點相一致的最寬的範圍。